Gestion des utilisateurs

Ce processus permet à l'administrateur accès de gérer les utilisateurs de sa zone métier.

Il peut :

- affecter des rôles aux utilisateurs de sa zone

- affecter des attributs aux utilisateurs de sa zone, pour sa zone

- rattacher de nouveaux utilisateurs à sa zone

- affecter une autre zone aux utilisateurs de sa zone

Pré-requis

La zone métier (pour une organisation par exemple) a été créée : procédure Créer une zone métier.

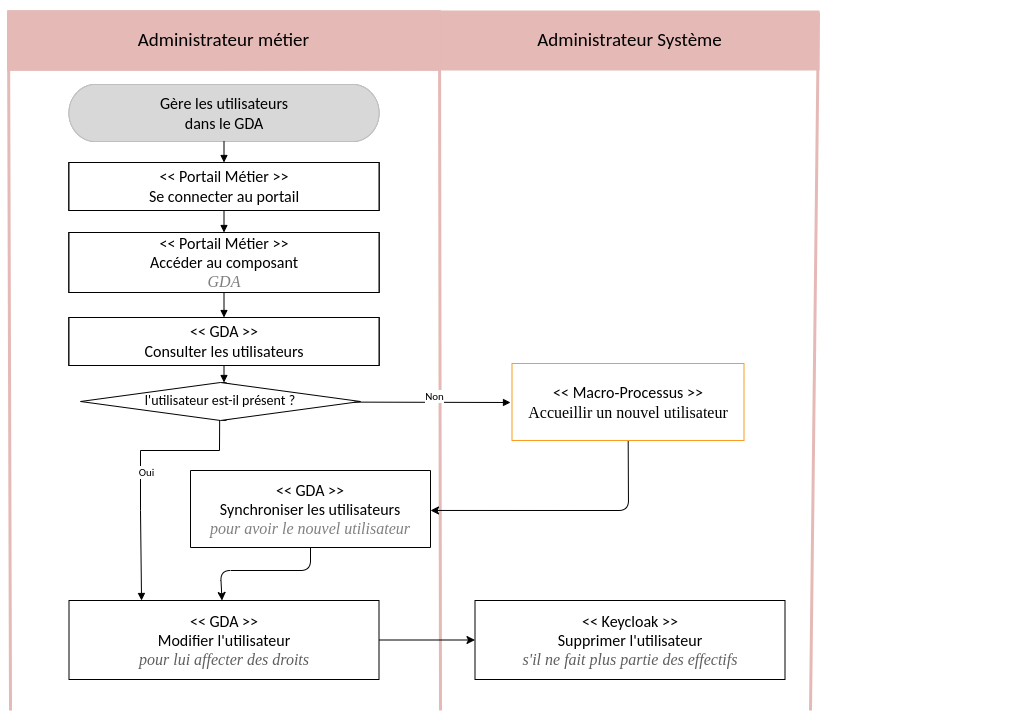

Cinématique

L'administrateur accès accède au GDA pour gérer ses utilisateurs.

Au préalable, les utilisateurs existent (soit synchronisés depuis un annuaire, soit créés par un administrateur système). Tous les utilisateurs doivent avoir un attribut Email non vide. Si un utilisateur n'a pas d'attribut email alors l'Administrateur Système doit lui en positionner un avant que tout autre attribut ne soit modifié. L'administrateur accès doit synchroniser GDA pour voir apparaître les utilisateurs qui viennent d'être créées.

L'administrateur accès peut filtrer sur la zone afin de visualiser les utilisateurs nouvellement créés, qui n'ont pas encore de zone attribuée. Il peut alors leur affecter une zone. S'il attribue une zone différente de la sienne, il ne verra plus cet utilisateur.

Lors de la création d'une autre zone, l'administrateur accès d'une zone existante peut affecter la zone du premier administrateur accès de la nouvella zone.

Suppression

En cas de suppression d'un utilisateur (il a été supprimé dans keycloak par l'administrateur systeme, ou supprimé dans l'annuaire), il est nécessaire aussi de relancer la synchronisation pour qu'il disparaisse de GDA.

Contrôle ABAC sur les utilisateurs

Le contrôle ABAC permet à l'administrateur accès qui utilise GDA de voir uniquement les utilisateurs autorisés par la politique sur les utilisateurs. Cette politique (à l'installation) est la suivante :

Les règles qui s'appliquent sont :

- la zone de l'utilisateur est vide ou fait partie de celles de l'administrateur accès (au moins 1)

Affectation des rôles et attributs aux utilisateurs

Un utilisateur de GDA ne peut pas se modifier lui-même.

Rôles

Les rôles des utilisateurs au sein de l'organisation sont représentés par des groupes (groupes administrés dans keycloak par l'administrateur système ou sécurité).

Dans l'outil GDA, affecter un groupe à un utilisateur va lui donner les droits d'accès RBAC aux applications disponibles sur le portail.

Les droits d'accès se traduisent par :

- la mise à disposition de la tuile sur le portail

- l'affectation du droit fin dans l'application

Attributs

Il existe plusieurs groupes d'attributs :

- les attributs du socle : valables pour les contrôles d'accès aux ressources du socle

- les attributs de chaque zone métier : valables pour le contrôle d'accès

BeCaux données

Attributs du socle

Les attributs du socle conditionnement l'accès aux ressources du socle (EdS, traitements, ...) dans les IHM du socle en appliquant les règles ABAC définies pour le socle.

Exemple : un utilisateur de datapipeline ne voit que les traitements de sa zone et de ses environnements.

Il est important de positionner en cohérence l'attribut 'Environnement' avec le rôle de l'utilisateur : par exemple :

- Un administrateur données doit avoir tous les environnements puisqu'il gère les EdS de tous les environnements

- Un intégrateur ne doit avoir que l'environnement EID puisqu'il ne teste que dans l'EID, il ne pourra utiliser QUE des EdS de l'environnement EID

Attributs des zones métier

Les attributs des zones sont définis pour chaque zone.

Chaque utilisateur d'une zone aura donc ses attributs de la zone valorisés par l'administrateur accès de la zone. Ces attributs sont ceux qui sont utilisables dans les politiques BEC d'accès aux données de la zone.

Exemple : un utilisateur de la zone IVVQ possède un attribut 'niveau' = 'mini' qui lui permet de ne voir qu'une partie des données gérées dans une base postgresql de la zone.

C'est l'administrateur accès de la zone qui va définir les politques d'accès : voir les process de gestion des EdS et des politiques BeC.